Haben Sie keine Angst vor der Cloud (oder Kubernetes): Ihre Google-Sicherheitsfragen werden beantwortet

Während der Activate unterhielt sich Mike Chesnut, unser Senior Director of Cloud Ops, mit Tiffany Lewis, Google Clouds Security and Compliance Specialist. Chesnut und Lewis sprachen über die Kubernetes-Lösung von Google und darüber, warum die Arbeit mit der Google Cloud Platform einen der sichersten und skalierbarsten Cloud-Services auf dem Markt bietet.

GCP und Fusion: Eine perfekte Ergänzung

Lucidworks arbeitet mit der Google Cloud Platform (GCP) zusammen, weil sie uns und unseren Kunden die bestmögliche Erfahrung bietet. Wir führen Fusion 5 auf GCP aus und verwenden die Kubernetes Engine (GKE) von Google, um unsere Daten in großem Umfang zu containerisieren. Mit GCP können wir die Vorteile der undifferenzierten Schwerstarbeit nutzen – sie übernehmen die Arbeit der Verwaltung des Cloud-Netzwerks, so dass wir uns auf das konzentrieren können, was unsere Kunden von uns erwarten – die Leistung ihrer erweiterten Suche und Datenerfassung.

GKE ist das fortschrittlichste Kubernetes-Angebot – es skaliert automatisch, führt automatische Upgrades und Reparaturen durch und übernimmt die gesamte integrierte Überwachung. Sie sind natürlich standardmäßig sicher. Sicherheit ist das A und O für jeden Cloud-Anbieter und Google nimmt sie so ernst wie kein anderer Anbieter. Es gibt physische Sicherheitsvorkehrungen in ihren Einrichtungen, aber die Daten sind verschlüsselt und durch mehrere Ebenen der Compliance-Disziplin gesichert.

GKE hilft uns, unsere Workloads zu isolieren, und wir können auf dem starken Sicherheitsfundament aufbauen, das GCP uns bietet – wir können dieses Fundament nutzen, indem wir auf den Schultern von Giganten aufbauen, um jede Anforderung zu erfüllen. Es ist, als hätten wir ein internes Kubernetes-Team, ohne es einstellen zu müssen, und unsere Software läuft reibungsloser.

FAQ zur GCP-Bereitstellung

Auf der Activate führte Lewis die Zuhörer Schritt für Schritt durch den Implementierungsprozess von GCP. Dabei ging er auch darauf ein, was den Kunden standardmäßig zur Verfügung gestellt wird, was sie durch die Zusammenarbeit mit GKE erben und welche gemeinsame Verantwortung bei der Arbeit in einer öffentlichen Cloud-Infrastruktur erforderlich ist.

Natürlich muss der rechtliche Hinweis an erster Stelle stehen: Google Cloud ist ein Unternehmensgeschäft. Es muss gesagt werden, dass GCP völlig anders funktioniert als die Verbraucherseite des Hauses und das Anzeigengeschäft. Ihre Daten sind Ihre Daten, nicht die von Google. Es werden mehrere Sicherheitsebenen eingesetzt, um sicherzustellen, dass Googler niemals Kundendaten zu Gesicht bekommen – in der Tat werden alle Daten sowohl bei der Übertragung als auch im Ruhezustand verschlüsselt. Sie verfügen über technische und vertragliche Kontrollen gegen Aktionen und arbeiten mit unabhängigen, internationalen Dritten zusammen – keine staatliche Stelle kann einen „Hintertür“-Zugang erhalten.

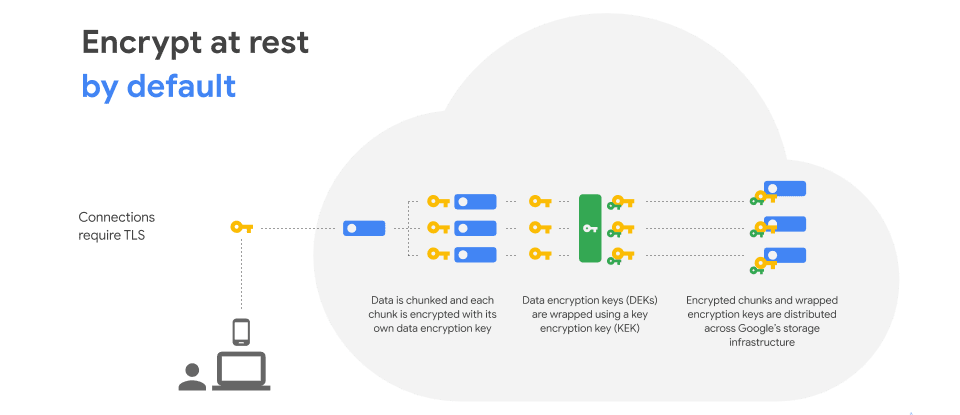

Nachdem das geklärt ist, erklärt Lewis, dass Google standardmäßig die Daten im Ruhezustand verschlüsselt – eines der wichtigsten Unterscheidungsmerkmale des Unternehmens. Es gibt nichts, was Kunden tun müssen, um die Verschlüsselung zu aktivieren. Eine sichere Grundlage ist der beste Weg, jede Cloud-Reise zu beginnen.

Lassen Sie uns nun über die Reise des Daten-Workflows sprechen. Wir machen uns einen Spaß daraus und verwenden das Beispiel, was passiert, wenn ein süßes Video eines herumtollenden Welpen als Daten in die Google Cloud gelangt.

Zu Beginn der Datenflussreise sind alle Teile ein Mischmasch. Die Teile der Daten können von allen möglichen Orten stammen – das Welpenvideo kann von jedem beliebigen Ort im Internet oder innerhalb des Datenflusses eines Kunden in den Datenfluss gelangen. Letztendlich werden die Daten jedoch durch den GCP-Verschlüsselungsprozess organisiert und landen schließlich in einer sicheren Speicherinfrastruktur. Wie Sie oben sehen können, gibt es während dieses Prozesses mehrere Verschlüsselungsebenen.

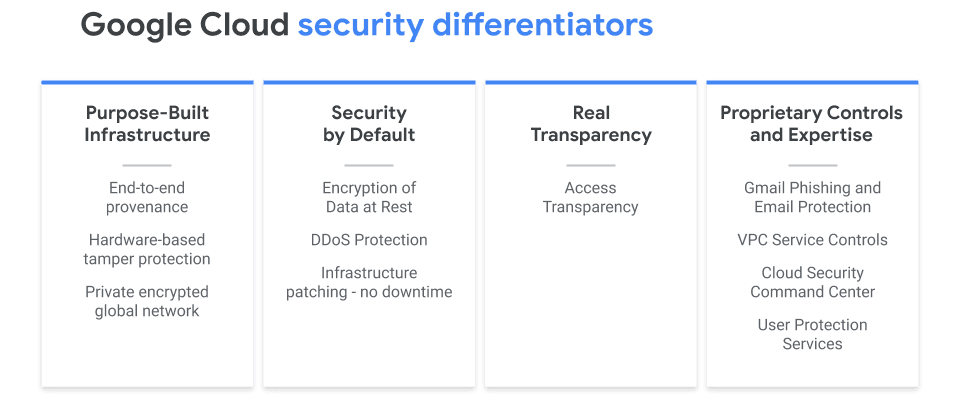

Lassen Sie uns über die zahlreichen Sicherheitsunterscheidungsmerkmale von GCP sprechen:

|

Klicken Sie hier für weitere Informationen über Zweckgebundene Infrastruktur und wie Titan P vor „Man-in-the-Middle“-Angriffen schützt.

Weitere Informationen darüber, wie Live Migration vor Netzwerkausfällen schützt, finden Sie hier, klicken Sie hier. |

Echte Transparenz ist hier wirklich der Schlüssel. Google ermöglicht etwas, das sie Access Transparency nennen. Damit kann der Kunde alles überwachen, was der Partner des GCP-Dienstleisters in seiner Umgebung tut. Wenn ein Kunde ein Ticket für den Support ausstellt, kann er sehen, wer bei Google auf seine Umgebung zugreift und welche Aktionen er genau durchführt. Nichts ist jemals hinter einem Vorhang.

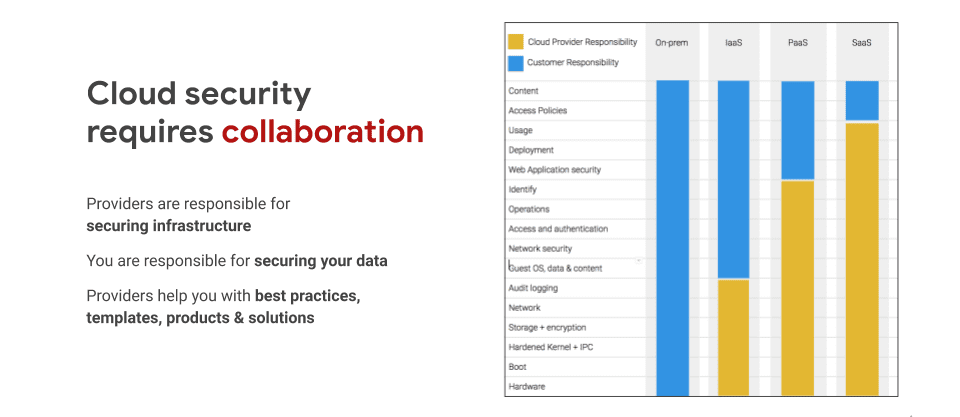

Es versteht sich von selbst, dass Cloud-Sicherheit Zusammenarbeit erfordert. Jedes Mal, wenn man über die öffentliche Cloud spricht – unabhängig vom Anbieter – gibt es eine gemeinsame Verantwortung zwischen dem Kunden und diesem Anbieter. GCP bereitet seine Kunden auf den Erfolg vor, indem es Vorlagen, Best Practices und zusätzliche Produkte bereitstellt, mit denen die Kunden die zusätzliche Arbeit erledigen können, die erforderlich ist, um ihre eigenen Daten zu sichern, bevor sie in die öffentliche Cloud gelangen.

Dies ist besonders wichtig, wenn wir über den Umfang der Compliance sprechen. GCP bietet viele sichere Grundkontrollen, aber es gibt immer noch internationale Datenkonformität und Vorschriften, die von den Kunden befolgt werden müssen. Die Kunden müssen ihre Umgebung so konfigurieren, dass sie diese internationalen Vorschriften erfüllt.

GKE-Bereitstellung und die Vorteile der Containerisierung

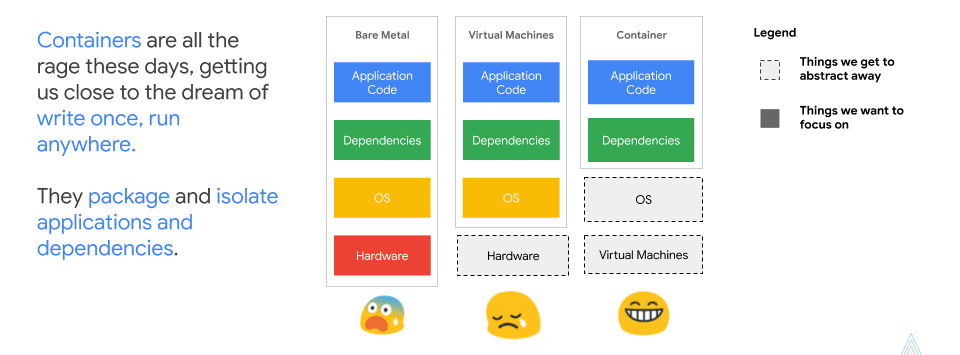

Lassen Sie uns nun über die Vorteile von Containern sprechen. Was genau ist ein Container? Wenn wir uns die Geschichte der technischen Entwicklung ansehen, dann hatten wir zuerst das, was man Bare Metal nennt, bei dem die Kunden für alles verantwortlich waren – Betriebssystem, Hardware, Anwendungscode, Abhängigkeiten – den ganzen Stack. Die nächste Iteration brachte uns dann VMs, bei denen die Wartung der Hardware aus der Gleichung herausgenommen wurde, die Unternehmen sich aber immer noch um alles andere kümmern mussten. Jetzt fungieren Container als die nächste Abstraktionsebene – betrachten Sie sie als Software über der Software – jetzt müssen Sie sich nicht mehr um die Wartung des Betriebssystems oder sogar der virtuellen Maschinen kümmern.

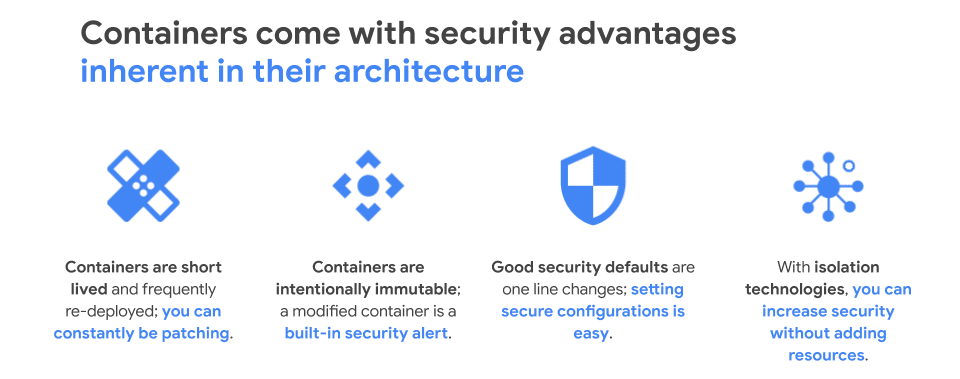

Das ist ein sehr interessantes Modell, denn es hat einzigartige Sicherheitsaspekte.

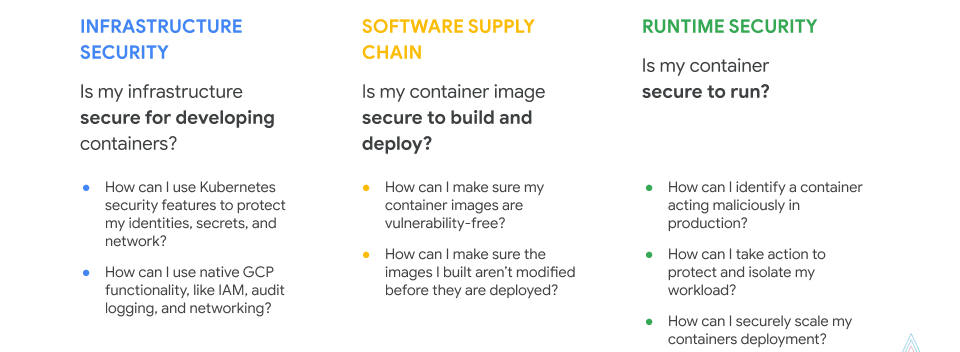

Bei der Containersicherheit gibt es drei Bereiche, die Sie beachten sollten:

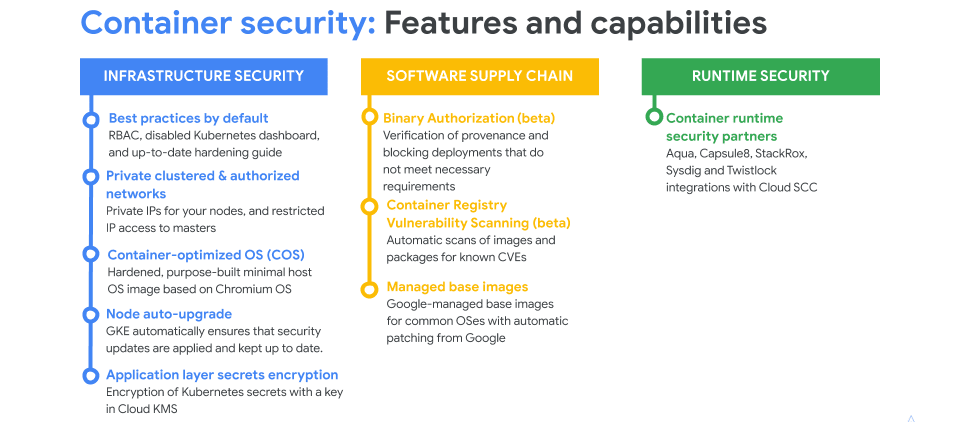

Die Sicherheitsphilosophie von Google für Container ist dreifach. Google setzt auf die Leistungsfähigkeit dieser Container-Infrastruktur, weil sie eine tiefgreifende Grundsicherheit ermöglicht, ohne dass der Kunde ein Sicherheitsexperte sein muss. Sie nutzen auch die Integration mit IAM, Audit Logging, VPCs, Node Auto-Upgrades und unterscheiden sich durch das Cloud Security Command Center.

Die Zukunft der Cloud-Sicherheit

Google glaubt an vertrauliche VMs. Das ist etwas, das sie derzeit in der Beta-Phase haben. Es handelt sich im Wesentlichen um eine hochperformante Inline-Verschlüsselung. Es ist ein Kontrollkästchen, das sicherstellt, dass die Hardware, auf der die virtuelle Maschine läuft, keinen Einblick in das hat, was die Maschine des Kunden selbst tut. Sie lässt sich hervorragend skalieren, so dass Anwendungen nicht umstrukturiert werden müssen.

Lewis zufolge liegt die Zukunft auch in geteilten Arbeitslasten. Das ist für Kunden, die mit gefütterten Rampen zu tun haben. Die Idee ist, dass Google Beschränkungen in Bezug auf Personal, Datenstandorte usw. festlegen kann, so dass es die Kunden dort treffen kann, wo sie sind, und keine mühsamen Anpassungen vornehmen muss.

Der Cloud, der Kubernetes-Containerisierung und ganz allgemein einer Welt, in der sich Kunden zunehmend sicher fühlen, wie und wo ihre Daten untergebracht, abgerufen und kontrolliert werden, steht eine spannende Zukunft bevor.

Wenn Sie mehr darüber erfahren möchten, warum wir mit GCP zusammenarbeiten und uns für GCP als Cloud-Partner entschieden haben, sehen Sie sich diesen Webcast mit Will Hayes, dem CEO von Lucidworks, an. Weitere Informationen über die geschäftlichen Vorteile von Cloud Computing.